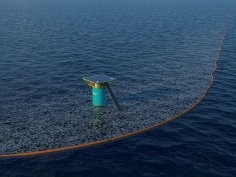

Oczyszczanie oceanów

5 czerwca 2015, 10:03W przyszłym roku rozpocznie się faza pilotażowa projektu Ocean Cleanup. Na początek pilotaż obejmie 2-kilometry wód przybrzeżnych wyspy Tsushima. Specjaliści szacują, że każdego roku z tej wyspy trafia do oceanu około 1 m3 zanieczyszczeń na każdego mieszkańca.

Resztki drewna na plaży zagrażają rozmnażającym się żółwiom

10 kwietnia 2017, 12:09Naukowcy z Uniwersytetu w Exeter i ze Stacji Biologicznej Doñana w Sewilli odkryli, że odpadki drzewne po wycince lasów w Kolumbii zagrażają kluczowym etapom cyklu życiowego narażonego na wyginięcie żółwia skórzastego (Dermochelys coriacea). Wpływają one zarówno na mające złożyć jaja samice, jak i na świeżo wyklute młode.

W przyszłości zagubione sieci rybackie będą ulegały biodegradacji?

25 kwietnia 2020, 13:41Świat ma coraz większy problem z plastikowymi odpadami. By mu zaradzić chemicy z Cornell University opracowali nowy polimer o właściwościach wymaganych w rybołówstwie, który ulega degradacji pod wpływem promieniowania ultrafioletowego, dowiadujemy się z artykułu opublikowanego na łamach Journal of the American Chemical Society.

Bursztyn z Bałtyku trafił na zachód Europy o co najmniej 1000 lat wcześniej, niż sądzono

24 października 2023, 10:35Pojedynczy bursztynowy koralik może zmienić naszą wiedzę na temat prehistorycznych szlaków handlowych i kontaktów pomiędzy ludami i kulturami na terenie Europy. Naukowcy z Uniwersytetów w Grenadzie i Cambridge zidentyfikowali najstarszy kawałek bursztynu bałtyckiego na terenie Półwyspu Iberyjskiego. Pochodzi on z IV tysiąclecia przed naszą erą i dowodzi, że bursztyn znad Bałtyku trafił na zachód Europy o co najmniej 1000 lat wcześniej niż sądzono

Yokohama konkurencją dla platformy Napa64 Intela

1 września 2006, 10:46Media donoszą, że w czwartym kwartale bieżącego roku AMD i ATI zaprezentują platformę Yokohama, która ma stać się konkurentem dla Intelowskiej Napa64. W skład nowej platformy wejdą procesory Turion 64 X2 oraz chipsety RS690M, RS690DC i RS790M.

Vista lepsza od Mac OS X-a

11 września 2007, 09:45Windows Vista wciąż zdobywa popularność. Z danych zebranych przez firmę NetApplications wynika, że zainstalowano go na 6,26% komputerów podłączonych do Sieci.

Cablevision zaoferuje 100-megabitowe łącza

28 kwietnia 2009, 16:49Firma Cablevision Systems Corp. zaoferuje najszybsze w USA połączenie internetowe dla osób indywidualnych. Od 11 maja 3 miliony subskrybentów tej nowojorskiej firmy będzie mogło korzystać z asymetrycznego łącza zapewniającego przesył rzędu 101 megabitów na sekundę do klienta i 15 Mb/s od klienta.

Wielki Firewall w... USA i Chile

26 marca 2010, 13:01Błąd w konfiguracji sieci spowodował, że chiński Wielki Firewall zaczął cenzurować komputery z... USA i Chile. Użytkownicy Facebooka, Twittera i YouTube'a byli przekierowywani na chińskie serwery.

Płynna struktura społeczna = sukces ewolucyjny

11 marca 2011, 13:02Większa, w porównaniu do grup zwierzęcych, płynność ludzkich społeczności myśliwsko-zbieraczych mogła stanowić przyczynę niesamowitego rozwoju wielkości i możliwości naszego mózgu.

Cyfrowe gry wojenne USA i Chin

17 kwietnia 2012, 17:54Guardian twierdzi, że w ubiegłym roku USA i Chiny dwukrotnie w tajemnicy przeprowadziły gry wojenne w cyberprzestrzeni. Kolejne są planowane na maj bieżącego roku.